IDM威胁建模:安全威胁分析方法

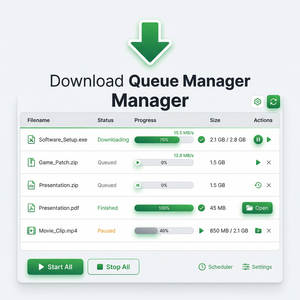

作为一款广受欢迎的下载管理工具,Internet Download Manager(IDM)以其多线程下载、断点续传和浏览器集成等功能深受用户喜爱。虽然IDM在提升下载效率方面表现出色,但安全威胁风险同样不容忽视。本文将以新手引导者的角度,手把手教你如何对IDM进行威胁建模,分析潜在的安全隐患,并给出实用的防护建议,确保下载体验既快速又安全。

什么是IDM威胁建模?

威胁建模是一种系统性的方法,用于识别、评估和减轻软件或系统的安全风险。针对IDM,威胁建模帮助我们了解其功能如何可能被攻击者利用,从而制定防御策略。例如,IDM的浏览器集成功能虽然方便,但也可能成为恶意代码入侵的入口。

通过威胁建模,你可以明确哪些IDM组件和操作环节存在安全隐患,并基于此设计安全措施,保障数据和系统安全。

IDM的主要安全威胁点解析

下面我们拆解IDM的核心功能,逐一分析可能的安全威胁:

- 多线程下载和动态分段技术:IDM通过将文件分成多个部分并行下载来加速速度,但如果攻击者控制了其中某个下载源,可能会注入恶意文件或篡改数据,导致下载文件被破坏或植入病毒。

- 断点续传功能:断点续传依赖保存下载进度的元数据,这些数据若被篡改,可能导致下载错误甚至程序崩溃,甚至可能被利用来执行拒绝服务攻击。

- 浏览器集成:IDM会集成到主流浏览器中监控下载请求,这为恶意网页注入恶意下载链接或篡改下载内容提供了潜在入口。如果IDM的浏览器扩展安全性不足,用户数据和隐私可能会被泄露。

- 自动更新机制:IDM的自动更新虽然方便,但如果更新渠道不安全,攻击者可能进行中间人攻击(MITM),推送恶意版本软件。

如何进行IDM威胁建模与实际防护?

新手可以按照以下步骤,逐步开展IDM的威胁建模工作:

- 绘制系统流程图:明确IDM各个模块的工作流程,尤其是文件下载、数据存储和浏览器集成部分。

- 识别资产和入口点:确定IDM中关键的数据和功能资产,如下载文件、用户配置、浏览器插件等,找到所有可能的攻击入口。

- 分析潜在威胁:采用常见的威胁分类方法(如STRIDE:假冒、篡改、否认、信息泄露、拒绝服务、权限提升),对每个入口点进行风险评估。

- 制定防护措施:结合实际操作,采取增强验证、数据完整性校验、限制浏览器插件权限、关闭自动下载等措施进行安全加固。

举个简单例子:为了防止恶意文件注入,可以在IDM设置中开启文件类型过滤,只允许可信的文件格式下载;同时,确保下载源地址安全,避免来自不可信网站的链接被自动接管。

实用建议与总结

作为IDM的新手用户,除了理解威胁建模的基本思路,还可以采取以下实用建议,提升下载安全性:

- 下载IDM软件及其更新时,务必通过官方网站获取,避免假冒软件。

- 定期检查IDM中的浏览器集成插件,禁用不常用或来源不明的扩展。

- 利用IDM内置的安全选项,如启用病毒扫描,确保下载文件不会带来威胁。

- 谨慎使用断点续传功能,避免在网络环境不稳定或公共Wi-Fi环境下中断后继续下载。

总结来说,掌握IDM的威胁建模并非难事,关键是理解其功能特点及潜在的安全风险。通过系统性的分析和合理的安全设置,你可以最大程度保障下载过程的安全性,享受IDM带来的高效下载体验。