IDM防水坑攻击:恶意网站下载防护

在互联网下载工具中,IDM(Internet Download Manager)因其高效的多线程下载、断点续传及浏览器高度集成等特性,成为众多用户首选的下载助手。然而,随着恶意网站和网络攻击手法的不断升级,下载过程中的安全隐患日益突出,特别是所谓的“水坑攻击”对用户数据和系统安全构成了严重威胁。本文将以行业观察者的视角,结合当前行业趋势,深度剖析IDM在防范恶意网站下载攻击中的角色与应对策略,为广大用户提供切实可行的安全防护建议。

一、水坑攻击及其对下载安全的威胁

“水坑攻击”(Watering Hole Attack)是一种高级的网络攻击技术,攻击者通过入侵用户常访问的合法网站并植入恶意下载链接或文件,诱使受害者在不知情的情况下下载安装恶意软件。对于依赖IDM进行高速下载的用户而言,这类攻击的危害尤为显著:

- 恶意文件伪装:攻击者通过伪装常见文件格式,诱导IDM下载表面无害实则隐藏恶意代码的文件。

- 下载链接篡改:利用浏览器集成特性,攻击者劫持下载请求,替换真实文件为恶意程序。

- 自动执行风险:部分下载环境下,恶意文件可能在下载完成后自动执行,扩大感染范围。

因此,理解水坑攻击及其针对下载环节的攻击路径,是设计有效防护措施的基础。

二、IDM的下载安全特性与不足

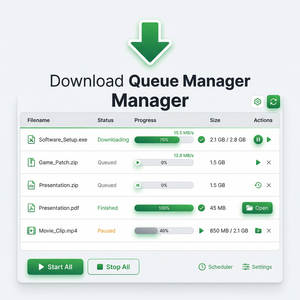

IDM自带诸多便捷功能,如多线程下载和动态分段技术,大幅提升下载效率,支持断点续传则保证网络中断后可快速恢复。然而,这些优势在面对水坑攻击时也存在不小挑战:

- 浏览器集成漏洞:IDM通过浏览器插件捕获下载请求,这一机制可能被攻击者利用篡改请求参数。

- 缺乏智能文件检测:IDM本身并不具备深度恶意文件扫描功能,依赖系统安全软件协同防护。

- 自动下载风险:用户设置了自动捕获下载时,若未仔细甄别来源,存在“自动中招”的可能。

为此,仅依靠IDM默认功能防范恶意下载风险显然不足,需要结合其他手段完善安全体系。

三、实用的IDM防水坑攻击策略

基于行业趋势与IDM特性,以下是针对恶意下载的具体防护建议:

- 严格甄别下载来源:在使用IDM下载时,优先从官方网站或权威渠道获取文件,避免在不明链接或被篡改的页面点击下载。

- 配置IDM下载权限:合理设置IDM的浏览器集成权限,避免自动捕获所有下载请求,建议开启下载确认提示。

- 搭配安全软件:确保系统中安装了可靠的反病毒和反恶意软件工具,下载完成后自动扫描文件,阻断潜在威胁。

- 定期更新IDM版本:IDM官方持续优化软件安全性能,定期更新可防止已知漏洞被利用。可访问 IDM官网 获取最新版本。

- 启用HTTPS优先下载:优先选择HTTPS协议下载资源,保障数据传输过程的完整性与加密。

通过上述措施,结合IDM本身的多线程和断点续传优势,可以最大程度提升下载安全与效率。

四、行业趋势与未来展望

随着网络攻击技术的持续演进,下载安全领域正迈向更加智能化和自动化的防护模式。未来IDM及类似下载管理工具可能会引入更多基于人工智能的文件安全检测,实时识别恶意内容和异常行为。此外,浏览器与安全软件的深度协同也将成为主流,形成多层联防体系。这些趋势预示着,单纯依赖工具固有功能已无法应对复杂威胁,用户需建立起综合的安全意识和防护措施,方能有效抵御包括水坑攻击在内的多样化恶意威胁。

总结与建议

作为业界领先的下载管理软件,IDM凭借其强大的多线程下载、断点续传及动态分段技术,极大提升用户下载体验。然而,面对日益猖獗的水坑攻击和恶意网站威胁,用户不能忽视下载安全的重要性。建议用户:

- 坚持从正规渠道下载资源,避免盲目点击可疑链接。

- 合理配置IDM的下载权限,避免自动化下载带来的风险。

- 结合专业安全软件,实现多重防护和下载后扫描。

- 关注IDM官方更新,第一时间应用安全补丁。

只有安全与效率并重,才能在日益复杂的网络环境中保障下载行为的安全无忧。更多IDM信息及下载管理最佳实践,请访问 IDM官方网站。